Normalerweise halte ich mich ja vor Dingen fern, die „Volks-“ im Namen haben, aber die Volksverschlüsselung des Fraunhofer SIT klingt einfach zu verlockend.

TL:DR; Bei der Volksverschlüsselung erhält man nach Authentifizierung ein für 2 Jahre gültiges S/MIME Zertifikat. Leider ist das Zertifikat selbst signiert, aber das Fraunhofer Institut arbeitet wohl schon an einer Aufnahme in die trusted stores.

Was ist S/MIME?

Secure / Multipurpose Internet Mail Extensions (S/MIME) ist ein toller weg seine Emails zu signieren und zu verschlüsseln. Es ist vergleichbar mit GnuPG ist aber deutlich besser in alle Email-Clients integriert und man benötigt keine Plugins oder Erweiterungen. Mehr dazu hier: http://t3n.de/news/mails-verschlusseln-eigentlich-482381/

Wie bekomme ich das Zertifikat?

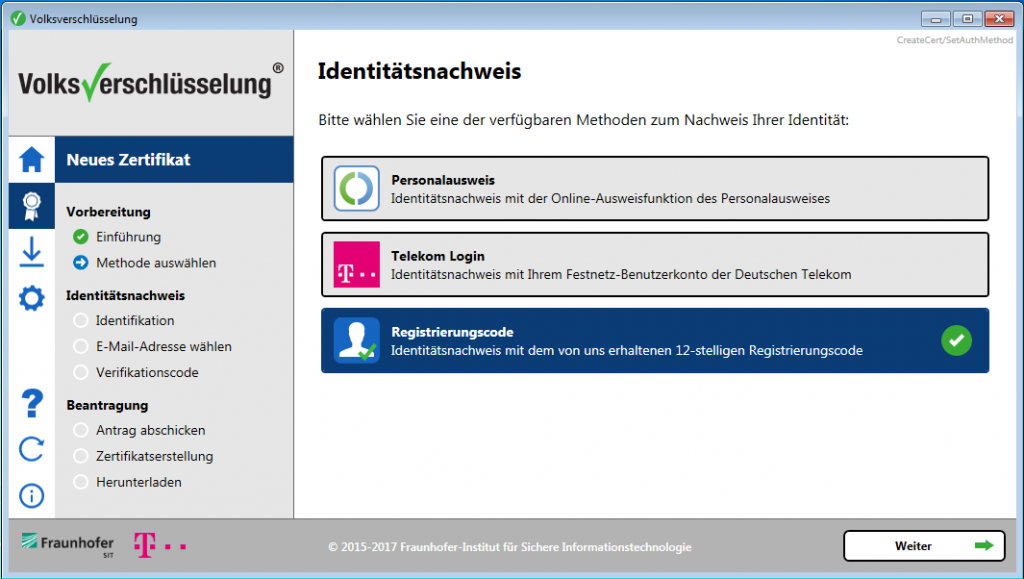

Da für das Zertifikat der vollständige Name überprüft werden muss, funktionieren derzeit leider nur folgende Verifikationsmethoden:

- Personalausweis: Man nutzt die tollen Funktionen des Personalausweises und hat ein Lesegerät dafür.

- Telekom: Man ist Festnetzkunde der Telekom und kann über die Rechnung seinen Namen verifizieren

- Registrierungscode: Man findet jemanden vom Fraunhofer auf einer Veranstaltung und lässt sich vom Mitarbeiter verifizieren.

Die letzte Methdoe habe ich gewählt und beschreibe im Folgenden wie man sich das Zertifikat holt.

Leider gibt es die Antrags-Software derzeit nur für Windows. Daher empfehle ich einfach kurz eine Windows VM anzulegen und mit der Software ein Zertifikat beantrage. Das Tool einfach herunterladen, installieren und folgende Identitäsnachweis wählen:

Anschließend Email-Adresse und Antrags-Code auf der Karte eingeben. Nach der Überprüfung wird noch ein Bestätigungscode auf die angegebene Email-Adresse geschickt und schon ist der Antrag fertig.

Vergesst nicht euren Sperrcode sicher aufzuheben. Dieser wird benötigt, wenn das Zertifikat vor dem Ablaufdatum zurückgezogen werden muss.

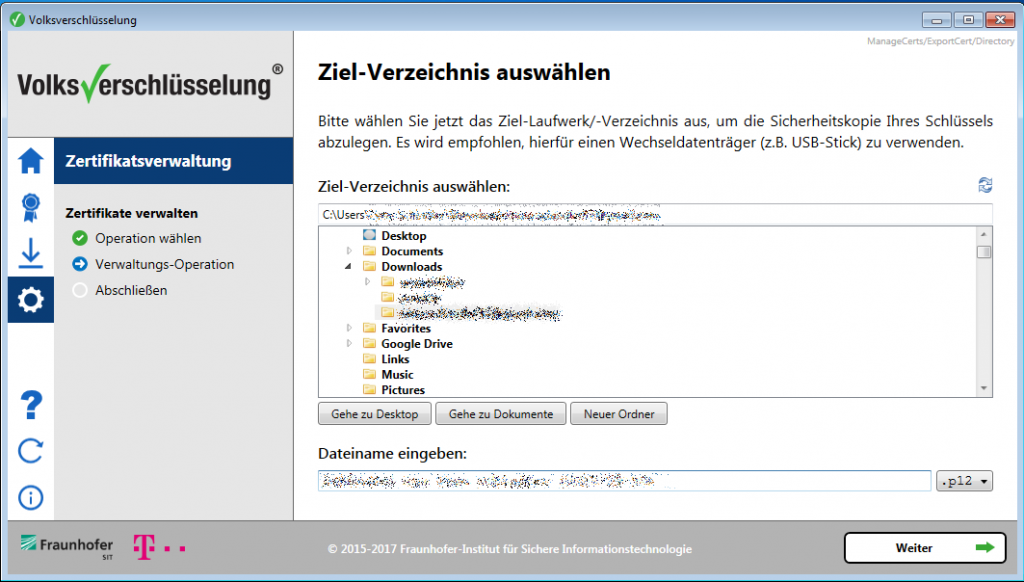

Zertifikat exportieren

Zum exportieren des Zertifikates, muss links im Menü das Zahnrad ausgewählt werden und anschließend „Zertifikat exportieren“. Achtet darauf, dass ihr ein .p12 Zertifkat exportiert. Dieses kann in der Regel für alle Systeme verwendet werden.

Zertifikat in Thunderbird einbinden

Die Einbindung in Thunderbird ist dann eigentlich ein Kinderspiel. Man geht zu seinen Email-Konten (unter Linux: Bearbeiten -> Konten Einstellungen -> S/MIME-Sicherheit.

Anschließend wählt man für die Digitale Unterschrift und Verschlüsselung das richtige .p12 Zertifikat aus (gibt dann noch ein eventuell vergebenes Passwort ein) und schon wars das.

Es muss dann außerdem unter Bearbeiten -> Einstellungen -> Erweitert -> Zertifikate Verwalten das Zertifikat vom „Fraunhofer SIT“ suchen und bei allen Zertifikaten das „Vertrauen bearbeiten“ und alle drei Häckchen setzen.

Um zu testen, ob alles funktioniert hat, sendet das System automatisch eine verschlüsselte Email. Wenn alles richtig eingerichtet ist, solltet ihr die Nachricht ohne Probleme entschlüsseln können.

Danke für die gute Anleitung! Ich habe es tatsächlich hinbekommen, mir mit Hilfe der Software von Fraunhofer sowie der AusweisApp2 unter Windows gekoppelt mit der AusweisApp2 auf meinem Android Smartphone eine Zertifikat aus meinem Personalausweis zu erzeugen. Allerdings habe ich festgestellt, dass die fehlende Signierung mit einem Trusted Root Zertifikat vor allen bei der Nutzung im privaten Bereich ein echtes Problem darstellt. Vor allem Empfänger nicht so IT affine Empfänger sind oft misstrauisch und vermuten einen Betrug, weil das E-Mail Programm einen Warnhinweis anzeigt. Das paradoxe daran ist, dass die Mail-Clients bei E-Mails ohne Signatur überhaupt keinen Warnhinweis anzeigen und den Nutzern so suggerieren, es wäre alles in Ordnung. Deshalb habe ich die Nutzung des Zertifikats mittlerweile wieder eingestellt. Hoffentlich schafft es Fraunhofer bald, eine Lösung für das Root-CA Problem zu finden. Besonders peinlich finde ich in diesem Zusammenhang das Vorgehen der Telekom, die auf ihrer Website vollmundig auf ihre Beteiligung an der Volksverschlüsselung hinweist. Allerdings wäre die Telekom, die als trusted Root CA registriert ist, ja absolut in der Lage dazu, den Zertifikaten der Fraunhofer Gesellschaft die Vertrauensstellung zu geben, die momentan noch fehlt und somit die ganze Initiative zu einer runden Sache zu machen. Schade…